Datenschutz für WordPress-Webseiten ist kein Selbstläufer. Dieser zweite Teil der Artikelserie erklärt, warum Cookie Popups meist nicht funktionieren, warum Datenschutzgeneratoren gefährlich sind und wie einwilligungspflichtige Tools erkannt und behandelt werden können.

Einleitung

Im ersten Teil dieser Artikelreihe wurden Tipps zu WordPress-Webseiten gegeben. Unter anderem wurde erklärt, wie man Gravatare deaktiviert oder auch Emojis gefährliche Ladeanweisungen (Prefetch) deaktiviert werden können. Außerdem wurde gezeigt, wie der Link auf die Datenschutzerklärung auch auf der Login-Seite für WordPress Admins integriert werden kann.

In diesem Beitrag werden folgende Themen näher betrachtet:

- Cookie Popups

- Datenschutzgeneratoren

- Tools, die einer Einwilligung bedürfen

Hintergründe zum Datenschutz und warum das Einbinden von externen Tools und Dateien kritisch ist, sind im ersten Teil genannt.

Cookie Popups

Mit dem Urteil des Europäischen Gerichtshofs (EuGH) zu Cookies vom 01.10.2019 wurden Cookies populär. Jeder sprach plötzlich von Cookie Popups. Früher waren Cookie Popups auf Webseiten nur in Form reiner Hinweise zu sehen. Hier ein Beispiel:

Solche Cookie-Popups sind fragwürdig. Sie informieren nur über den Einsatz von Cookies. Solche Hinweise finden besser in der Datenschutzerklärung ihren Platz. Das Argument, man müsse bei Datenerhebung bereits über derartige Mechanismen informieren, hält der Autor für ungerechtfertigt. Denn nach dieser Logik müsste man beim Besuch jeder Webseite auch darauf aufmerksam machen, dass die Netzwerkadresse (IP-Adresse) samt Browser-Fingerprint erhoben wird.

Die Netzwerkadresse gilt seit Urteilen von EuGH und BGH als personenbezogenes Datum. Ein Browser-Fingerprint, auch Device Fingerprint genannt, besteht aus nutzerspezifischen Daten, wie dem Betriebssystem, dem eingesetzten Browser oder der aktuellen Bildschirmauflösung. Der digitale Fingerabdruck wird ebenso wie die Netzwerkadresse zwangsläufig bei jedem Abruf einer Webseite über das Internet mitgeschickt.

Consent Lösungen

Zurück zu Cookie Popups der Neuzeit. Diese werden auch als Cookie Consent oder Consent Lösungen bezeichnet. Um es vorweg zu nehmen: Die Bezeichnung Lösung ist hier unangebracht.

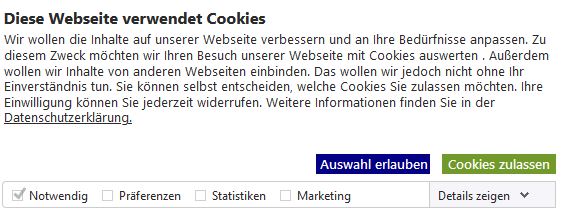

Ein typisches Cookie Popup mit Einwilligungsabfrage sieht so aus:

Klickt man im Popup auf Details zeigen erscheinen weitere Informationen. Hier ein Beispiel:

Wo liegen die Probleme mit solchen sogenannten Lösungen?

Konkret gibt es gleich mehrere Probleme, die zu hohen rechtlichen Risiken führen:

- Die Einwilligungslösung funktioniert technisch nicht zuverlässig

- Cookie Lösungen kümmern sich nur um Cookies, nicht um Netzwerkadressen und Browser Fingerprints

- Die Erklärungen zu den Zwecken der Cookies sind meist ungenügend

Die Probleme werden im Einzelnen näher betrachtet.

Technisches Versagen von Consent Tools

Der Grund, warum Cookie Blocker das Laden von Tools ohne Einwilligung nicht zuverlässig blockieren können, ist technischer Natur. Wir betrachten hier sogenannte generische Tools oder Drop-In Lösungen. Eine solche Lösung suggeriert, dass man durch Bloßes Einbinden eines Consent Scripts auf der Webseite alle kritischen Cookies wirksam blockieren kann, bis der Nutzer zustimmt, dass diese gesetzt werden dürfen.

Dieses Blockieren von Cookies durch generische Cookie Consent Tools funktioniert in der Praxis nicht! Bitte lesen Sie den vorigen Satz erneut und genießen Sie ihn.

Kurz gesagt, optimieren alle modernen Browser die Ladevorgänge für Webseiten. Bindet eine Webseite drei Scripte ein, die von drei verschiedenen Servern geladen werden, dann lädt ein Browser wie Firefox diese drei Scripte nahezu zeitgleich, beispielsweise so:

- Script 1 ist das Cookie Consent Script. Es wird vom Server cookieconsentscript.org geladen. Der Ladevorgang beginnt in Sekunde 0 und endet in Sekunde 3 (dies ist nur ein plakatives Beispiel)

- Script 2 ist Google Analytics und wird von einem Google Server geladen. Der Ladevorgang beginnt in Sekunde 1, also nach dem Start des Ladens des Cookie Consent Scripts, aber bevor das Cookie Consent Script fertig geladen ist und seine Arbeit, nämlich das Blockieren anderer Scripte, aufnehmen kann

- Script 3 ist ein Social Media Plugin und wird in Sekunde 2 von socialmedianet.com geladen, also bevor das Cookie Consent fertig geladen wurde

Alle drei Scripte werden geladen, obwohl das Cookie Blocker Script dies hätte verhindern sollen. Das kann man in der Praxis beweisen. Eine genauere Untersuchung schildert die Details.

Als wäre dies nicht schon genug, nun zum zweiten großen Problem mit Cookie Consent Tools.

Cookie Blocker versuchen nur Cookies zu blockieren

Cookies bedürfen einer Einwilligung, sofern sie technisch nicht notwendig sind. Insbesondere sind Cookies, die von Trackern wie Google Analytics gesetzt werden, einwilligungspflichtig. Dabei ist es egal, ob diese Cookies Drittparteicookies sind oder nicht. Neuerdings werden die Google Analytics Cookies so gesetzt, dass sie in der Domäne der aufgerufenen Webseite liegen und nicht, wie früher, als Domäne eine von Google haben.

Cookies sind geräteabhängig. Das bedeutet, ein Cookie, welches beim Besuch von google.de über das Smartphone gesetzt wurde, ist nicht vorhanden, wenn man dieselbe Webseite über einen Desktop PC aufruft.

Vergleicht man Cookies mit IP-Adressen, fällt folgendes auf:

- IP-Adressen sind oft geräteunabhängig, nämlich vor allem dann, wenn man aus dem Heimnetzwerk per WLAN oder LAN surft. Egal ob per Smartphone, Tablet oder PC: Die IP-Adresse ist dieselbe

- IP-Adressen können über Wochen unverändert sein, wohingegen man Cookies nach dem Schließen des Browsers einfach löschen kann

- IP-Adressen können ebenfalls zum Tracking genutzt werden, vor allem in Verbindung mit dem Browser Fingerprint. Siehe hierzu den Artikel Tracking ist auch ohne Cookies möglich

- Das Privacy Shield Urteil des EuGH vom 16.07.2020 verbietet den Transfer personenbezogener Daten, also von IP-Adressen, ohne Rechtsgrundlage (Einwilligung!) in die USA

Dies alles bedeutet, dass Tools von amerikanischen Anbietern erst geladen werden dürfen, nachdem der Besucher der Webseite zugestimmt hat. Und zwar unabhängig davon, ob diese Tools Cookies setzen oder nicht.

Erklärungstexte von Cookie-Blockern oft ungenügend

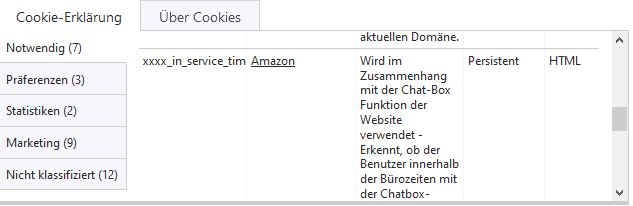

Schaut man sich das obige Bild Details zum Zweck verwendeter Cookies an, fällt folgendes auf:

Als Anbieter des Cookies wird Amazon genannt. Dies ist falsch. Ein Server von Amazon dient lediglich als Ablageort für die Datei. Im Beispiel handelt es sich um ein (anonymisiertes) Cookie eines Chat Bots, der sein Script auf einem AWS Server ablegt.

Außerdem erklären viele Cookie Consents lediglich, welche Cookies gesetzt werden und welchen angeblichen Zweck jedes einzelne Cookie hat. Statt dessen müsste erklärt werden, welches Tool welche Datenverarbeitungsvorgänge durchführt. Dazu würde eine Erläuterung der erhobenen Daten, des Zwecks der Datenerhebung und auch die Angabe gehören, an wen die Daten weitergegeben bzw. wie verarbeitet werden.

All dies findet man auf den meisten Popups gar nicht oder in ausgesprochen unbefriedigender Weise. Zumindest gilt für fast alle Cookie Popups (gemäß Untersuchung des Autors), dass diese bei einer halbwegs strengen Prüfung gnadenlos durchfallen würden. Wer sich einmal die Richtlinien durchliest, die Datenschutzbehörden an Einwilligungslösungen stellen, versteht schnell, was gemeint ist. Ein Kernaspekt ist die leichte Verständlichkeit der Erklärung sowie eine möglichst vollständige Darstellung der Datenverarbeitung.

Datenschutzgeneratoren

Ein Datenschutzgenerator soll die Erstellung einer Datenschutzerklärung vereinfachen. Er arbeitet typischerweise so:

- Sie werden gefragt, welche Tools auf Ihrer Webseite zum Einsatz kommen

- Durch Wissen und Raten beantworten Sie die Fragen

- Ergebnis ist eine Datenschutzerklärung mit allgemeinen (immer gleichen) Datenschutztexten sowie Tool-spezifischen Texten

Punkt 2 lässt bereits erkennen, warum Datenschutzgeneratoren keine gute Idee sind: Niemand weiß sicher, welche Tools auf der eigenen Webseite wirklich eingebunden werden. Hierfür sind übrigens bereits Bilddateien relevant, die von einem externen Server geladen werden.

Das Beispiel mit den externen Bildern zeigt eine weitere gravierende Schwäche von Datenschutzgeneratoren: Sie können gar nicht alle Tools und Dateien abfragen, die es auf der Welt so gibt. Es ist an sich unmöglich, nach eingebundenen Dateien jeder Art zu fragen. Aber selbst die Frage nach den 200 populärsten Tools weltweit stellt sich schon als schwierig heraus. Denn pro Tool müsste es ja eine Antwortmöglichkeit im Datenschutzgenerator geben.

Bei 200 halbwegs weit verbreiteten Tools wären das 200 Ankreuzfelder, die man anzeigen müsste. Sie müssten dann lange scrollen und übersehen hoffentlich kein Tool. Hoffentlich verwenden Sie kein Tool, welches erst an Stelle 201 des weltweiten Rankings auftaucht…

Darüber hinaus kümmern sich Datenschutzgeneratoren überhaupt nicht um Cookies und IP-Adressen sowie Einwilligungsabfragen.

Kritische Tools

Wir bezeichnen Tools, die eine Herausforderung an den Datenschutz darstellen, hier als kritisch. Diese Bezeichnung ist willkürlich und dient nur dazu, um eine griffige Bezeichnung zu haben. Kritische Tools sind insbesondere diejenigen,

- die erst geladen werden dürfen, nachdem der Besucher der Webseite eine Einwilligung erteilt hat, oder

- die eine Abwahlmöglichkeit (Opt-Out) erfordern oder

- die von Internetgiganten wie Google oder Adobe stammen und für die die Rechtslage nicht ganz klar ist.

Das es kritische Tools gibt, liegt im Wesentlichen an den oben genannten IP-Adressen sowie nichtfunktionalen Cookies.

Einwilligungspflichtige Tools

Ein klassisches Beispiel für ein Tool, welches erst nach Einwilligung geladen werden darf, ist Google Analytics. Die Einwilligung ist deswegen erforderlich, weil es sich um ein Tracking-Tool handelt. Das Tool hat den Zweck, Nutzer zu identifizieren und deren Verhalten zu analysieren. Diese Verhaltensanalyse findet über einen möglichst langen Zeitraum statt, also über mehr als eine Sitzung und über mehr als eine besuchte Webseite hinweg.

Für derartige Tools empfiehlt es sich, Alternativen zu finden. Für Google Analytics könnte beispielsweise Trackboxx verwendet werden, welches keine Einwilligung erfordert.

Alternativ kann überlegt werden, ob das verwendete Tool überhaupt benötigt wird. Oft werden Social Media Tools von Facebook oder anderen Plattformen eingebunden, weil jeder es so macht. Irgendwann stellt man aber fest, dass kein wirklicher Nutzen daraus resultiert. Genau der richtige Zeitpunkt, um solche Tools zu entfernen.

Tools mit Opt-Out Erfordernis

Werkzeuge, die kein Tracking betreiben, dafür aber Besucher zählen, erfordern oft eine Abwahlmöglichkeit. Diese wird auch als Opt-Out bezeichnet. Ein Opt-Out sollte über einen Link oder Button in der Datenschutzerklärung möglich sein. Gut wäre es, wenn das Opt-Out dafür sorgt, dass das Tool dann gar nicht mehr geladen wird. Weniger gut sind Opt-Out Möglichkeiten, die ein Cookie setzen. Ist ein Opt-Out Cookie vorhanden, erkennt das dennoch geladene Tool dies uns stellt – hoffentlich – seine Arbeit ein.

Tools dieser Kategorie könnte man als bessere Besucherzähler bezeichnen. Sie zählen nicht nur Besucher, sondern erkennen auch wiederkehrende Besucher. Allerdings wird ein Besucher nur für eine recht kurze Zeitspanne als wiederkehrend erkannt, denn ansonsten wäre das Tool wahrscheinlich ein Tracker. Klingt kompliziert, ist es auch. Es gibt keine klare Trennlinie, um ein Tool in die eine oder andere Kategorie zu stecken.

Für einwilligungspflichtige Tools jedenfalls muss immer eine Abwahlmöglichkeit angeboten werden!

Tools von Google & Co

Nun zu Tools von weltumspannenden Internetkonzerne wie Google, Facebook, aber auch Adobe. Selbst nur deutschlandweit tätige Unternehmen, deren Tools auf zahlreichen Webseiten im Einsatz sind, zählen zu dieser Kategorie.

Google ist ein Paradebeispiel für einen Massenüberwachung von Menschen. Entweder kennt Google eine Person, weil diese ein Android Smartphone hat. Oder Google kennt die Person, weil die besuchte Webseite ein Google Tool wie Google Fonts, Google Maps oder YouTube Videos (ein Google Unternehmen) einbindet. Oder Google kennt die Person, weil diese mit ihrem Google Konto im Browser gerade angemeldet ist oder weil sie den Google Chrome Browser verwendet.

Man kann leicht erkennen, dass Google in der Lage ist, mit Hilfe der Netzwerkadresse einer Person sowie deren Gerätefingerabdrücken diese Person über einen langen Zeitraum hinweg nahezu eindeutig zu identifizieren und deren Verhalten zu analysieren. Genau dies wird als Tracking bezeichnet. Bei einem zuletzt dreistelligen Milliardenumsatz pro Jahr, den Google im Wesentlichen durch Datenausbeutung erzielt, kann man Tracking unterstellen. Zumindest ist die Gefahr groß, dass der EuGH dies so sieht, wenn er mal eine Entscheidung vorgelegt bekommt.

Für eine hohe Rechtssicherheit sollten Google Schriften und ähnliche Plugins auf Webseiten daher entsprechend abgesichert werden. Das bedeutet:

- Google Schriften lokal einbinden

- Google Maps und YouTube Videos mit einer Einwilligungsabfrage versehen

- Den Sinn und Nutzen von eingesetzten Tools hinterfragen und sie ggfs. restlos streichen

Ein Tipp zum Schluss: Die Einwilligungsabfrage für Karten oder Videos an der Stelle der Karte oder des Videos vorsehen und nicht die Webseite mit einem global hochpoppenden Cookie Hinweis verunstalten. So wird die Einwilligung nur dort abgefragt, wo sie nötig ist.

Google Maps hinterfragt

Noch ein Tipp: Fragen Sie sich, ob Sie Google Maps wirklich benötigen. Es scheint folgende Anwendungsfälle für eingebettete Google Karten zu geben:

- Routenplaner

- Zeige die Position eines Unternehmens auf einer Karte

- Zeige die Position mehrerer Punkte auf einer Karte. Beispiel: Mitgliedsunternehmen eines Verbands

Zu Punkt 1) gibt es eine bessere Lösung, nämlich einen Button mit Beschriftung Routenplaner. Wird dieser Button angeklickt, geht in einem neuen Fenster im Vollbild die Google Maps mit vorbelegter Zieladresse auf. Das hat auch den Vorteil, dass auf Smartphones kein Scroll-Problem beim Überstreichen einer eingebetteten Karte entsteht.

Zu Punkt 2) gibt es ebenfalls eine bessere Lösung bzw. zwei Fälle. Unternehmen, die nicht von Publikumsverkehr leben, brauchen keine solche Karte. Warum auch? Die Position einer Adresse auf einer Karte ist nicht so spannend. Eine Metzgerei oder ein Schuhladen könnten mehr Interesse daran haben, ihre Lag darzustellen, auch wenn die Routenplanung im Vordergrund stehen sollte (siehe Punkt 1).

Hier empfiehlt sich eine stilisierte Karte der Umgebung, die das Potential hat, deutlich hübscher als eine allgemeine Kartenansicht auszusehen. Vielleicht hat das örtliche Stadtmarketing eine solche Karte oder man zeichnet selbst eine mit den wichtigsten Straßenlinien und markanten Punkten.

Zu Punkt 3) gibt es in der Tat nur wenige vernünftige Alternativen. Die Einwilligung auf der Karte abzufragen ist eine. Statt Google Maps könnte man OpenStreetMaps (OSM) einsetzen. Hierbei muss man aber darauf achten, dass die OSM-Karte von einem Anbieter aus Europa geladen wird, der am besten auf seiner Webseite eine ordentliche Anbieterkennzeichnung (Impressum) bereitstellt.

Fazit

Datenschutz ist eine Aufgabe, die nicht in fünf Minuten erledigt ist. Es lohnt sich, einmal etwas zeit zu investieren, um dann Ruhe zu haben. Man sollte den schnellen Verführungen standhalten, ganz wie im echten Leben.

Verwenden Sie keine Datenschutzgeneratoren. Versuchen Sie zu verstehen, warum generische Cookie Blocker keine gute Idee sind. Die eigene Webseite mit mehr als 15 Minuten Zeitaufwand anzupassen ist unumgänglich für alle, die Wert auf Datenschutz legen. Durch bloßes Einbinden eines Cookie Scripts jedenfalls gelingt Datenschutz nicht.

Wer eine sichere Webseite haben möchte, sollte zuerst eine Bestandsaufnahme durchführen. Das geht am besten mit einem entsprechenden Datenschutz-Tool. Es lohnt sich, einen kostenlosen online DSGVO Webseiten Check durchzuführen. Über den eben genannten Link öffnet sich ein Tool, das nach Sekunden anzeigt, ob Handlungsbedarf besteht. Dabei werden nicht nur direkt geladene Tools erkannt, sondern auch gefährliche Prefetch-Anweisungen berücksichtigt.

Nach einer solchen Bestandaufnahme können dann die kritischen Tools entfernt, durch Alternativen ersetzt oder mit einer Einwilligung versehen werden. Wer sich und seiner Webseite einen Gefallen tun möchte, verwendet keine Cookie Popups, sondern achtet darauf, dass Ladevorgänge (anstatt Cookies) im Vordergrund stehen. Denn erstens werden Cookies nur durch geladene Tools gesetzt. Und zweitens ist bereits das Laden eines Tools, auch ohne Cookies, aufgrund des höchstrichterlich festgestellten Personenbezugs der IP-Adresse ein datenschutzrechtliches Problem.

Der positive Effekt: Es kommt Deutschlands Digitalwirtschaft und somit uns allen zugute, wenn die Daten unserer Bürger in Europa bleiben und nicht anderswo hin geschickt werden.